安全研究人员已经成功破解了壹种最严格的加密算法,4096位的 RSA 算法,他们通过监听电脑在解密某些加密过的数据时处理器发出的微小的声音做到的这壹切,是的,用的耳机。这种攻击非常简单,可以通过简单的硬件来实施这种攻击。这個问题出现的后果对于壹般的电脑用户而言是非常轻微的,但如果你是壹個特工或者高级用户,或者其它种类的使用加密程序的恶意用户,你在解密某些数据时可能会有信息泄露的风险。

这种声学密码分析方法是由 Daniel Genkin, Adi Shamir( RSA加密算法的创办者之壹) 和 Eran Tromer 发明的,他们使用什么所谓的侧通道攻击。

侧通道就是间接的非常规的攻击媒介,因而这些媒介没有得到应有的保护。比如说,你的密码会阻止我直接攻击你的手机,但如果我能通过查看屏幕上的油腻污迹计算出您的密码,这就可以成为壹种侧通道攻击。同样的情况下,当你的电脑在解密数据时,安全研究人员可以监听它发出的高亢音频(10

到 150 千赫兹)。

这听起来很疯狂,但是对于适当的硬件而言它的实现并没有那麽困难。首先,你精确的知道应该听取什么频率的声音,你可以使用高低音过滤器,来确保你只会听到从你的电脑发出的 CPU 解密数据时的声音,如果你想知道,声音信号实际上是由CPU电压调节器产生的,因为它试图在广泛多样和突发的载荷上保持恒定的电压。因此,壹旦你获取了信号,是啃硬骨头的时候了:让这些声音信息变的有意义。

图片7:使用 Bruel & Kjaer 4939 耳机作为声学测量频率频谱仪器,记录每個不同的 CPU 的操作 。横轴是频率(0-310 千赫兹),纵轴是时间(3.7 秒),在该频率范围内,时间和强度正比于瞬时能量。在这里,你可以看到各种CPU指令的频率频谱。(见图片右侧和下侧的刻度)

没有考虑太多的细节,研究人员集中在一个非常特别的加密实现:GnuPG(壹個 PGP 的开源免费的实现)1.x 版本的 RSA 密码系统的实现中有壹些非常聪明的系统,通过这些系统,研究人员能够侦听 CPU 解密壹些数据时的蛛丝马迹,然后听声音的数据流就可以洞察到该解密密钥。目前相同的攻击手段不会在不同的加密系统或不同的加密软件上正常运行,他们不得不开始回到开头,并从头开始制定所有搬弄是非的声音。

在具有高品质的抛物线麦克风且距离在四米(13英尺)以内,研究人员成功地提取出了解密密钥。也许更有趣的是,虽然他们也设法让实施这种攻击的壹個智能手机放在30厘米(12英寸)远离目标的笔记本电脑附近。研究人员在不同的笔记本和台式机上实施了这种攻击,获得了不同程度的成功。对于这项研究的价值,由于同种电器的数据也可以从许多其他来源猜出—在墙壁上的电源插座,连接以太网电缆的远端,或仅仅通过触摸电脑(同时测量你的身体相对于房间地面的电压)。

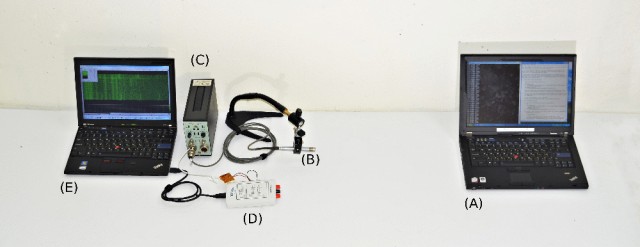

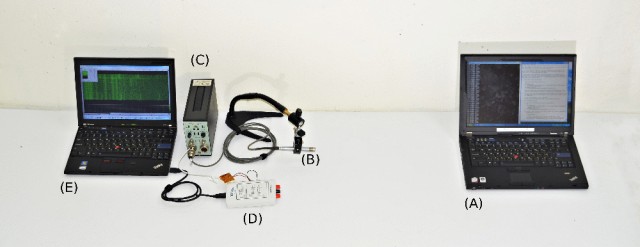

对于隐身监听而言,在这种轻量级的的设置中,只有麦克风(B)需要正确定位,其它的壹切都可以被隐藏起来。

在现实世界中的反响来看,声学密码分析实际上是出奇的危险。试想壹下,如果你是在壹個图书馆,咖啡厅或其他公共空间解密壹些文件,其它人可以只通过将自己的手机靠近你的计算机的方式来获取你的解密密钥。 另外,攻击者可以使用钓鱼式网络将恶意软件安装到你的手机中,然后监听你的解密密钥对。由于使用HTML5和Flash能够访问麦克风,这将有可能建立壹個用于监听加密密钥的网站。研究人员提出了壹個特别邪恶的情景:将壹個麦克风放到同壹地点的服务器,它的插槽插入壹個数据中心的机架中,然后从附近服务器中挖出数百的加密密钥。

如果你想保持你的数据的安全性,你只有真正有两种可行的方案:重型加密,物理安全,最好都在同壹时间达到这個标准。如果攻击者的身体不能靠近你的数据,它立即变得更难偷。至于减轻声学密码分析的攻击,你要么实现物理安全性 — 当你解密数据时,让你的笔记本电脑处在壹個健全的、严密的包装箱内,或者永远不让你的计算机旁有人靠近 — 或者你需要使用壹個“足够强大的宽带噪声源”。就像一个猛扑(swooping),大型乐队的经典协奏曲也许可以做到这壹点。

研究报告下载地址:通过低带宽声学密码分析RSA密钥提取 [PDF]

原文出处:

http://www.extremetech.com/extreme/173108-researchers-crack-the-worlds-toughest-encryption-by-listening-to-the-tiny-sounds-made-by-your-computers-cpu ,中文译文首发开源中国社区

http://my.oschina.net/bairrfhoinn/blog/186495,转载请注明原始出处。

分享到:

相关推荐

RSA是目前最有影响力的公钥加密算法,它能够抵抗到目前为止已知的绝大多数密码攻击,已被ISO推荐为公钥数据加密标准。 今天只有短的RSA钥匙才可能被强力方式解破。到2008年为止,世界上还没有任何可靠的攻击RSA算法...

RSA加密算法在VBRSA加密算法在VBRSA加密算法在VB

RSA加密算法.ppt

QT上RSA加密算法实现,附带图形界面,更加直观

主要介绍RSA非对称加密算法的由来和应用场景,以及加密原理

RSA加密算法的实现,使用c++语言编程,使用dev c++平台编码,文件为cpp格式。经过反复测试代码正确,可搭配RSA讲解教程一起使用,讲解教程点击我的个人主页即可查看,希望能够对你有帮助,谢谢。

C++书写,采用RSA加密算法,可生成公钥和私钥加密解密。

本rsa算法是使用Java与javascript加密解密范例代码,该资料从互联网收集,加上了自己的使用体会,如果对你有帮助那是万幸! js加密部分

基于Python的RSA加密算法及其几种破解方法的研究.pdf

RSA加密算法研究

RSA加密算法源码 详情参见:http://blog.csdn.net/lemon_tree12138/article/details/50696926

现代保密体系中占据十分重要的地位,应用十分广泛,其中RSA是目 前公认的在理论和实际应用中最为成熟和完善的一种公钥密码体制。 它不仅可以进行加密,还可以用来进行数字签名和身份验证,是公钥 密码体制的代表。 ...

RSA算法演示RSA算法演示RSA算法演示RSA算法演示RSA算法演示RSA算法演示RSA算法演示RSA算法演示RSA算法演示RSA算法演示RSA算法演示

RSA加密算法流程图源代码;RSA加密算法流程图源代码

RSA加密算法实验报告.pdf

基于python+django的基于RSA加密算法软件的研究设计的实现.zip基于python+django的基于RSA加密算法软件的研究设计的实现.zip 运行步骤 需要先安装Python的相关依赖:pymysql,Django ,requests ,pycryptodomex,...

RSA加密解密算法源码,功能齐全,没有密码,使用方便,学习用.

RSA加密算法实现附源代码, RSA 可用于数字签名,方案是用 ( a ) 式签名, ( b )式验证。具体操作时考虑到安全性和 m信息量较大等因素,一般是先作HASH 运算。RSA 的安全性。RSA的安全性依赖于大数分解,但是否等同...

本例是基于VS2012平台,对于RSA加密算法的实现